VirtualBox adalah perangkat lunak virtualisasi open-source yang dikembangkan oleh Oracle. Dengan VirtualBox, pengguna dapat menjalankan sistem operasi tambahan (guest OS) di dalam sistem operasi utama mereka (host OS) tanpa perlu melakukan dual-boot. Berikut adalah penjelasan lengkap dan terperinci tentang VirtualBox:

1. Pengertian VirtualBox

VirtualBox adalah perangkat lunak virtualisasi yang memungkinkan pengguna untuk membuat dan menjalankan satu atau lebih mesin virtual di dalam satu komputer fisik. Mesin virtual (VM) ini memungkinkan pengguna untuk menjalankan berbagai sistem operasi secara bersamaan dalam satu perangkat keras, seperti Windows, Linux, macOS, atau sistem operasi lainnya, tanpa perlu menginstalnya secara langsung pada perangkat keras.

2. Fungsi dan Manfaat VirtualBox

Menjalankan Beberapa OS: Pengguna dapat menjalankan beberapa sistem operasi sekaligus pada satu komputer fisik. Ini sangat berguna untuk pengembang, administrator IT, dan profesional lainnya yang perlu menguji perangkat lunak di berbagai lingkungan.

Isolasi Sistem: Sistem operasi yang berjalan di mesin virtual sepenuhnya terisolasi dari sistem operasi host. Ini berguna untuk menguji perangkat lunak yang mungkin berbahaya tanpa risiko merusak sistem host.

Pengembangan dan Uji Coba: VirtualBox sangat bermanfaat untuk pengembang yang ingin menguji perangkat lunak mereka di berbagai platform tanpa perlu memiliki beberapa komputer fisik.

Menghemat Biaya: Daripada membeli beberapa perangkat keras untuk menjalankan sistem operasi yang berbeda, VirtualBox memungkinkan penggunaan satu perangkat keras untuk berbagai OS.

Snapshot: VirtualBox memungkinkan pengguna untuk mengambil snapshot dari VM pada titik tertentu. Dengan fitur ini, pengguna bisa kembali ke status sebelumnya jika ada kesalahan atau perubahan yang tidak diinginkan.

3. Cara Kerja VirtualBox

VirtualBox bekerja dengan membuat lapisan virtualisasi antara sistem operasi host dan sistem operasi guest. Proses ini memungkinkan VM untuk "menipu" sistem operasi guest sehingga terlihat seperti sedang berjalan pada perangkat keras asli, padahal sebenarnya hanya menggunakan sumber daya perangkat keras yang dibagikan oleh OS host.

Ketika sebuah VM dijalankan, VirtualBox menciptakan file yang berfungsi sebagai virtual hard drive untuk OS guest. File ini menyimpan data yang sama seperti hard drive fisik, termasuk sistem operasi, aplikasi, dan data pengguna.

4. Fitur Utama VirtualBox

Berikut adalah beberapa fitur utama yang membuat VirtualBox menjadi salah satu perangkat lunak virtualisasi yang populer:

a. Cross-platform Compatibility

VirtualBox dapat diinstal pada berbagai sistem operasi, termasuk Windows, macOS, Linux, dan Solaris. Ini juga mendukung berbagai jenis OS guest, seperti Windows, Linux, BSD, Solaris, dan lainnya.

b. Virtual Disk Image (VDI)

VirtualBox menggunakan format VDI sebagai virtual hard drive, tetapi juga mendukung format lainnya seperti VMDK (format VMware) dan VHD (format Microsoft).

c. Shared Folders

Fitur ini memungkinkan OS guest mengakses file dan folder dari OS host dengan mudah. Ini memudahkan transfer file antara sistem operasi.

d. Guest Additions

Guest Additions adalah sekumpulan driver dan aplikasi yang dapat diinstal pada OS guest untuk meningkatkan kinerja dan integrasi dengan OS host. Ini termasuk peningkatan grafis, sinkronisasi waktu, clipboard sharing, dan seamless mode (menampilkan aplikasi guest di atas desktop host).

e. Snapshot

Dengan fitur snapshot, pengguna dapat menyimpan status VM pada saat tertentu dan kemudian kembali ke status tersebut kapan saja. Ini berguna untuk eksperimen atau pengujian perangkat lunak yang mungkin mengubah sistem guest secara signifikan.

f. Seamless Mode

Mode ini memungkinkan aplikasi yang berjalan pada OS guest untuk muncul di desktop OS host, seolah-olah mereka adalah aplikasi lokal. Ini memberikan pengalaman yang lebih lancar dan terintegrasi.

g. Command Line Interface (CLI)

VirtualBox menyediakan command line interface yang memungkinkan pengguna untuk mengelola mesin virtual melalui baris perintah. Ini sangat berguna untuk pengguna yang lebih suka mengotomatisasi tugas atau bekerja melalui terminal.

5. Kelebihan dan Kekurangan VirtualBox

Kelebihan:

Gratis dan Open-source: VirtualBox adalah perangkat lunak open-source yang dapat diunduh dan digunakan secara gratis.

Dukungan Multi-platform: Mendukung berbagai sistem operasi, baik sebagai OS host maupun OS guest.

Komunitas yang Aktif: Banyak sumber daya, tutorial, dan komunitas yang aktif mendukung VirtualBox, sehingga memudahkan untuk memecahkan masalah.

Fitur Lengkap: Memiliki berbagai fitur seperti snapshot, shared folders, dan dukungan jaringan yang canggih.

Penggunaan RAM dan CPU yang Efisien: VirtualBox cukup ringan dibandingkan beberapa alternatif komersial.

Kekurangan:

Kinerja Grafik yang Terbatas: Tidak seoptimal solusi virtualisasi lainnya untuk aplikasi berat grafik atau gaming.

Kurangnya Dukungan 3D Acceleration: Beberapa OS guest mungkin mengalami keterbatasan dalam hal akselerasi 3D.

Kompleksitas Jaringan: Pengaturan jaringan bisa menjadi kompleks bagi pengguna baru, terutama jika memerlukan konfigurasi jaringan yang spesifik.

6. Cara Menginstal VirtualBox

Berikut adalah langkah-langkah umum untuk menginstal VirtualBox:

Unduh Installer: Kunjungi situs resmi Oracle VirtualBox dan unduh versi yang sesuai dengan OS host Anda.

Instalasi: Jalankan installer dan ikuti petunjuk yang diberikan. Pada Windows, ini biasanya melibatkan mengklik "Next" beberapa kali.

Menambahkan Extension Pack: Untuk fitur tambahan seperti dukungan USB 2.0/3.0, unduh dan instal Extension Pack dari situs yang sama.

Buat Mesin Virtual:

Buka VirtualBox dan klik "New" untuk membuat VM baru.

Pilih OS guest yang ingin diinstal, alokasikan RAM dan hard drive virtual.

Ikuti langkah-langkah untuk menginstal OS guest seperti biasa.

7. Penggunaan Jaringan di VirtualBox

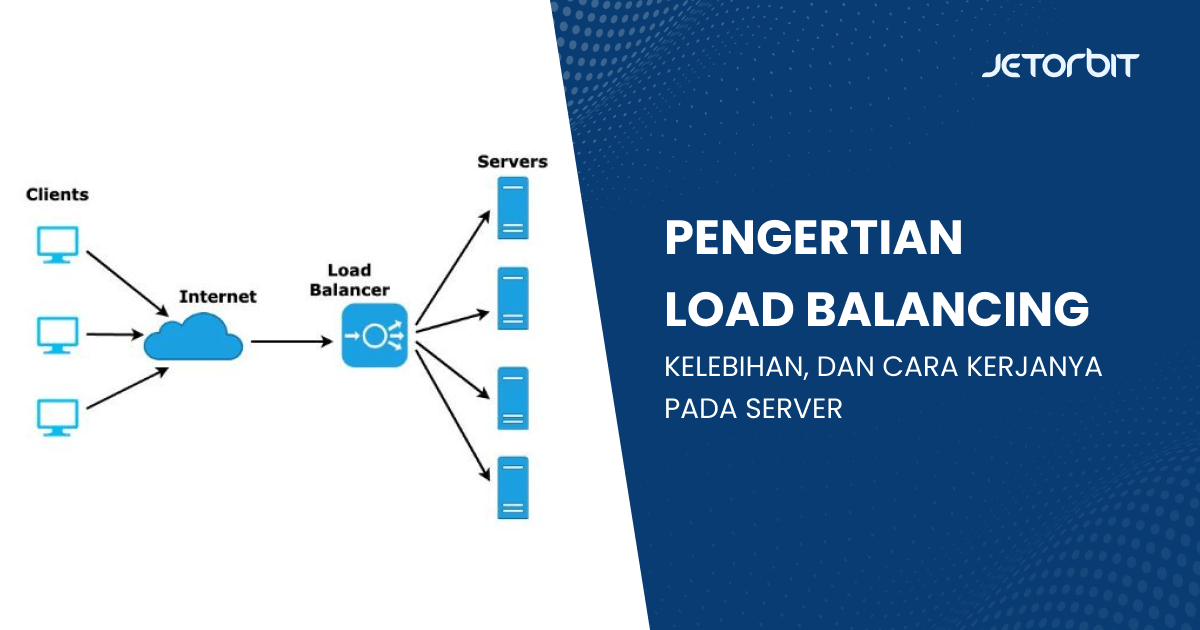

VirtualBox menyediakan beberapa opsi jaringan untuk VM:

NAT (Network Address Translation): VM terhubung ke jaringan host melalui alamat IP yang diterjemahkan.

Bridged Adapter: VM mendapatkan alamat IP sendiri dari jaringan fisik, seolah-olah terhubung langsung ke router.

Host-only Adapter: Hanya mengizinkan koneksi antara host dan guest tanpa akses ke jaringan eksternal.

Internal Network: Koneksi terbatas pada VM di dalam VirtualBox.

8. Alternatif untuk VirtualBox

Beberapa perangkat lunak virtualisasi lainnya yang bisa menjadi alternatif VirtualBox antara lain:

VMware Workstation: Perangkat lunak komersial dengan fitur yang lebih canggih untuk virtualisasi.

Microsoft Hyper-V: Solusi virtualisasi bawaan untuk Windows.

KVM (Kernel-based Virtual Machine): Solusi virtualisasi berbasis kernel untuk Linux.

Kesimpulan

VirtualBox adalah solusi virtualisasi yang kuat, fleksibel, dan mudah digunakan, terutama bagi pengguna yang membutuhkan platform virtualisasi gratis dan open-source. Ini cocok untuk uji coba, pengembangan perangkat lunak, atau penggunaan sistem operasi yang berbeda tanpa risiko merusak sistem host. Dengan fitur-fitur seperti snapshot, guest additions, dan dukungan jaringan yang baik, VirtualBox merupakan pilihan populer di kalangan profesional IT dan pengguna sehari-hari.